Wat is Office 365 Attack Simulator? Hoe te gebruiken?

Als je gebruikt Office 365 Bedreigingsinformatie, u kunt uw account instellen om simulaties van real-time phishing- en brute force-aanvallen uit te voeren op uw bedrijfsnetwerk. Het helpt bij het voorbereiden van dergelijke aanvallen van tevoren. U kunt uw werknemers leren om dergelijke aanvallen te identificeren met Office 365 Attack-simulator. In dit artikel worden enkele methoden getest om phishingaanvallen te simuleren.

De typen aanvallen die u kunt simuleren met Office 365 Attack Simulator, omvatten het volgende.

- Speer-phishingaanval

- Wachtwoord spuitaanval, en

- Brute Force wachtwoordaanval

U hebt toegang tot de Aanvalssimulator onder Dreigingsbeheer in Beveiliging en Compliance Center. Als het daar niet beschikbaar is, is de kans groot dat je het nog niet hebt.

Houd rekening met het volgende:

- In veel gevallen voegen de oudere abonnementen Office 365 Threat Intelligence niet automatisch toe. Het moet worden gekocht als een afzonderlijke add-on

- Als u een aangepaste mailserver op locatie gebruikt in plaats van de gewone Exchange Online, werkt de simulator niet

- Het account dat u gebruikt voor het uitvoeren van de aanval moet gebruikmaken van multi-factor-authenticatie in Office 365

- U moet zijn aangemeld als globale beheerder om de aanval te starten

Attack Simulator voor Office 365

Je moet creatief zijn en denken als een hacker voor goede aanvalsimulaties. Een van de gerichte phishing-aanvallen is de spear-phishingaanval. Over het algemeen onderzoeken mensen zich in spearphishing, onderzoeken ze een beetje voordat ze aanvallen en gebruiken ze een weergavenaam die bekend en betrouwbaar klinkt. Dergelijke aanvallen worden voornamelijk uitgevoerd voor de inloggegevens van de verkregen gebruikers.

Hoe phishing-aanvallen uit te voeren met Attack Simulator Office 365

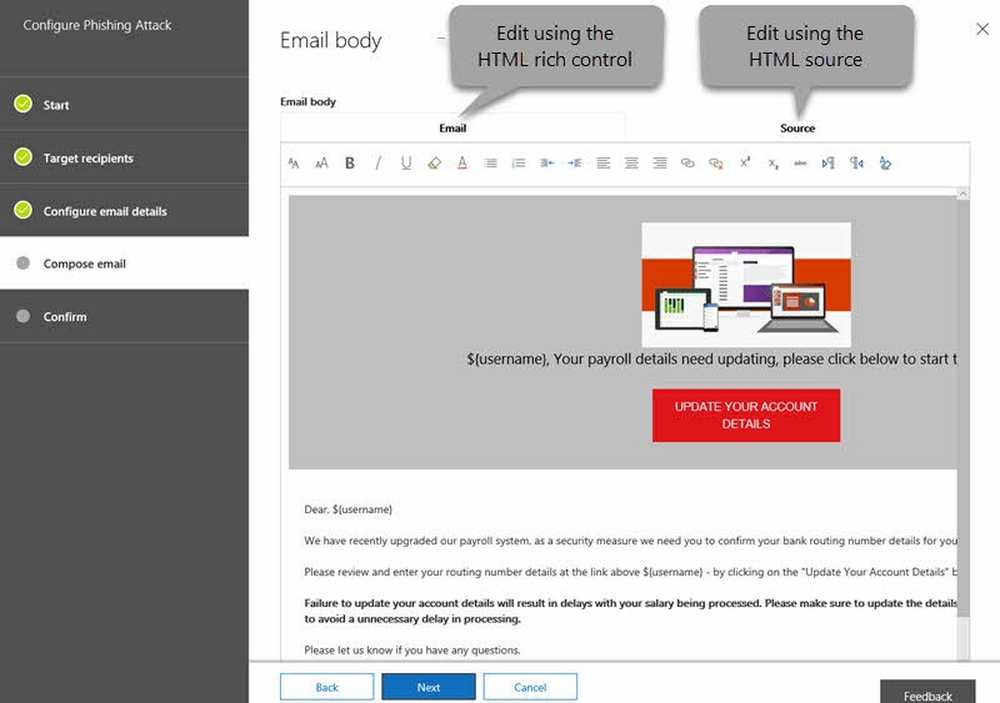

De methode voor het uitvoeren van phishing-aanvallen met Attack Simulator in Office 365 is afhankelijk van het type aanval dat u probeert uit te voeren. De gebruikersinterface spreekt voor zich en draagt dus bij aan het gemak van aanvalsimulatie.

- Begin met Threat Management> Aanvalssimulator

- Geef het project een naam met een zinvolle zin die u later zal helpen bij het verwerken van gegevens

- Als u een kant-en-klare sjabloon wilt gebruiken, kunt u dit doen door op te klikken Gebruik sjabloon

- In het onderstaande vak Naam, selecteer de e-mailsjabloon die u naar uw ontvangers wilt sturen.

- Klik volgende

- In dit scherm geeft u de doelontvangers op; het kunnen individuen of een groep zijn

- Klik volgende

- Het derde scherm maakt het mogelijk om de e-mailgegevens te configureren; hier kun je de weergavenaam, de e-mail-ID, de phishing-login-URL, de aangepaste URL van de bestemmingspagina en het e-mailonderwerp opgeven

- Klik op FINISH om de spear phishing-aanval te starten

Er zijn weinig andere soorten aanvallen beschikbaar in de Office 365 Attack-simulator, zoals Password-Spray en Brute-Force-aanvallen. U kunt ze eenvoudig bekijken door een of meer veelvoorkomende wachtwoorden toe te voegen of in te voeren om te zien of het risico bestaat dat het netwerk wordt gehackt door hackers.

De oefeningen zullen u helpen uw werkgevers te informeren over verschillende soorten phishing-aanvallen. U kunt de gegevens later ook gebruiken om dingen in uw kantoor te achterhalen.

Als u twijfels hebt over Attack Simulator in Office 365, laat dan een reactie achter. U kunt hierover meer lezen op docs.microsoft.com.