Wat is sociaal ontwikkelde malware? Voorzorgsmaatregelen te nemen.

Dit bericht bekijkt de definitie en voorbeelden van Sociaal ontwikkelde malware of SEM en de tactieken die fraudeurs gebruiken om malware te verspreiden. Het bevat ook een aantal basis voorzorgsmaatregelen die websurfers moeten nemen.

Sociaal ontwikkelde malware

Social engineering

Sociaal ontwikkelde malware valt in de hoek van social engineering. De voorwaarde Social engineering verwijst naar de methode om valstrikken te maken voor reguliere internetgebruikers die de hackers gaan vertrouwen en hen voorzien van de informatie die ze willen. Het is, in het kort, een daad van psychologische manipulatie en het gebruik ervan heeft betwist onder malware-pushers, en het gebruik ervan om malware aan consumenten en bedrijven te verspreiden, is gestaag blijven doorbladeren.

Social engineering is begonnen als een hulpmiddel om de inside-informatie van bedrijfshuizen te krijgen en werd de meest (mis) gebruikte tool op internet. Tegenwoordig gebruiken hackers (sociale technici, zoals ze worden genoemd) verschillende methoden om het vertrouwen van de normale gebruikers te winnen. Zodra ze het vertrouwen hebben gewonnen, kunnen ze de gebruiker precies laten doen wat ze willen en zo de informatie krijgen die ze nodig hebben.

Sociaal ontwikkelde malware - Betekenis & definitie

Sociaal ontwikkelde malware werkt op dezelfde basis. Social engineers sturen je links, bijlagen of gewoon een afbeelding (zoals het gebeurde in ObamaCare). Als u op de links, afbeeldingen of download e-mailbijlagen klikt, downloadt u malware naar uw computer. Deze malware verzamelt en verzendt vervolgens al uw informatie naar het vooraf geconfigureerde IP-adres.

In de context van vandaag kan er ook naar worden verwezen als Phishing, maar phishing is een beetje anders dat het niet veel nadruk legt op het zorgen dat de gebruikers op het aas klikken. Het is meer zoals aas in open gooien en hopen dat iemand het inneemt. SEM is meer gefocust.

De sociale ontwikkelaars sturen je een e-mail op zo'n manier dat je het voldoende vertrouwt om op de link in de e-mail te klikken of de bijlage met de e-mail te downloaden. Het is altijd beter om een e-mailclient te gebruiken en de beveiliging ervan op maximaal in te stellen. Op die manier krijg je niet alleen rommel, maar de meeste pogingen tot social engineering gaan ook naar ongewenste mappen van de e-mailclient. Wanneer u de beveiliging op maximum instelt, is de kans groot dat een verwachte e-mail ook als rommel kan worden geclassificeerd, dus u moet uw rommel- of spammappen regelmatig blijven controleren.

Lezen: Populaire methoden van Social Engineering.

Voorzorgsmaatregelen die u moet nemen om uzelf te beschermen tegen sociaal ontwikkelde aanvallen

Gebruik een goede e-mailserviceprovider en een e-mailclient

Zoals eerder vermeld, is het gebruik van een e-mailclient een goede verdediging tegen social engineering, omdat hiermee phishing-pogingen naar ongewenste of ongewenste mappen worden overgedragen.Gebruik een goed beveiligde webbrowser

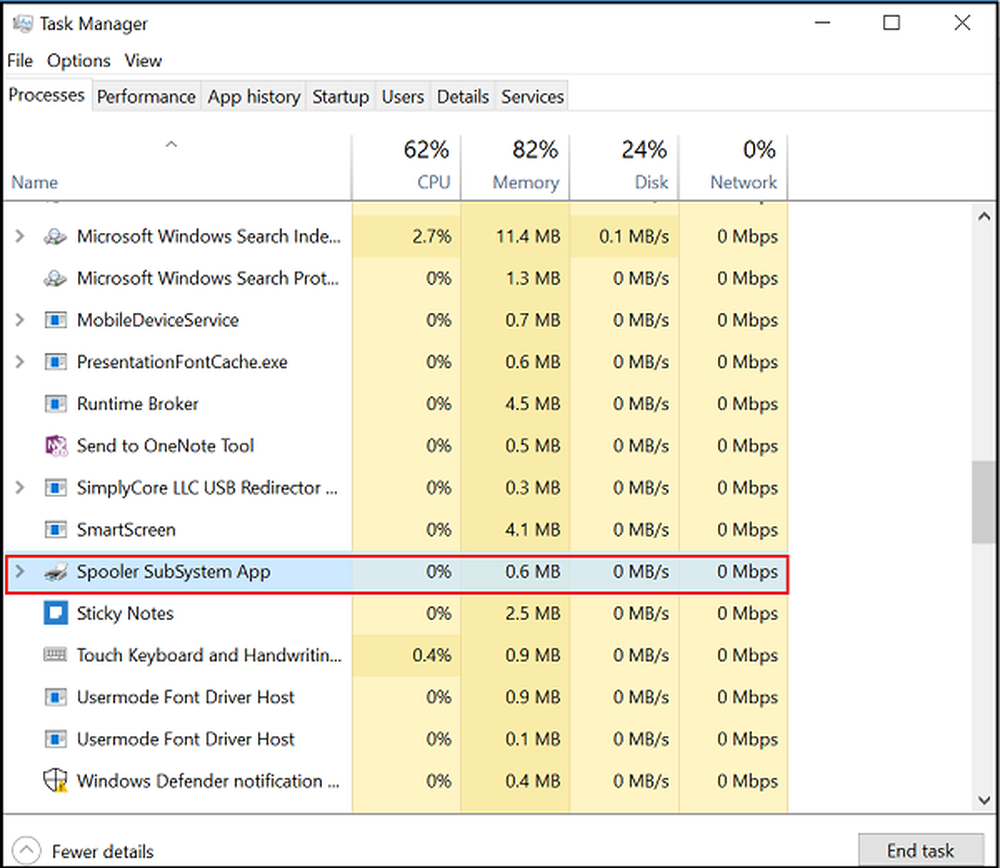

Een goede browser zal alleen de slechte links niet openen. Internet Explorer blokkeert 99% van de malware. Het SmartScreen-filter in Internet Explorer blijft toonaangevende bescherming bieden tegen sociaal ontwikkelde malware. Het SmartScreen-filter in Internet Explorer zal ook Drive-By-Downloads stoppen. Chrome is ook behoorlijk effectief.

Gebruik een goede beveiligingssoftware

Een beveiligingssoftware met een goede spambescherming kan van grote hulp zijn bij het blokkeren van spammail en het voorkomen van het openen van kwaadwillende webpagina's.

Wees alert

Educatie tegen social engineering is belangrijk. Als een gebruiker weet over social engineering en phishing-pogingen, zal hij of zij er niet ten prooi aan vallen. Zo niet, dan zou zelfs de beste verdediging falen.

Als u bijvoorbeeld een e-mail van een bepaald bedrijf ontvangt, moet u eerst de e-mail-id van de afzender bekijken voordat u ergens in de hoofdtekst van de e-mail klikt. Download of klik nooit op bijlagen, totdat u zeker weet dat het een legitieme e-mail is.

Klik nooit op aangeboden links om uw persoonlijke, financiële of inloggegevens bij te werken. Het is beter om de URL handmatig in te voeren en dan in te loggen. U ontvangt vaak e-mails van Paypal die in plaats van Paypal worden verzonden door lookalike e-mail-ID's. U weet wanneer u naar de e-mail-ID kijkt. Het domein zou Paypal.com moeten zijn en niet zoiets [email protected]. In het laatste geval is het e-maildomein geen PayPal maar something.com.

U hoeft alleen op uw hoede te zijn wanneer een e-mail van een onbekende bron binnenkomt.

Lezen: Hoe u veilig bij PayPal kunt inloggen.

Social engineering pogingen komen ook vermomd als aanbiedingen. Maar gebruik de bovengenoemde methode - gebruik nooit een URL om uw gegevens bij te werken of door te geven. Start de browser en voer vervolgens de URL in via een bladwijzer of handmatig typen.

In sommige gevallen brengen mensen de e-ID van uw vrienden in gevaar en gebruiken deze om u sociaal e-mails te sturen - e-mail spoofing. Wanneer we zeggen 'Sociaal ontworpen e-mail', het is een e-mail die is ontworpen om u aan te spreken. Ze mogen geen links bevatten, maar ze zullen rechtstreeks naar uw bankgegevens vragen, zodat ze hulp kunnen krijgen. Als u bijvoorbeeld een e-mail van uw vriend ontvangt waarin staat dat hij of zij ergens is vastgelopen en wat geld nodig heeft, is het altijd beter om hen te bellen in plaats van dergelijke e-mails te beantwoorden en ten prooi te vallen.

Deze berichten bevatten geen definitie van sociaal ontwikkelde malware op een alomvattende manier, omdat criminelen verschillende andere methoden gebruiken. De methoden blijven evolueren. Ik heb zojuist geprobeerd het onderwerp aan te raken.