Hoe te beschermen tegen Ransomware-aanvallen en infecties en deze te voorkomen

Deze Ransomware preventie- en beschermingsgids gaat over Ransomware-preventie en de stappen die u kunt nemen om Ransomware te blokkeren en te voorkomen, de nieuwe malware die overal om de verkeerde redenen nieuws rondbrengt.

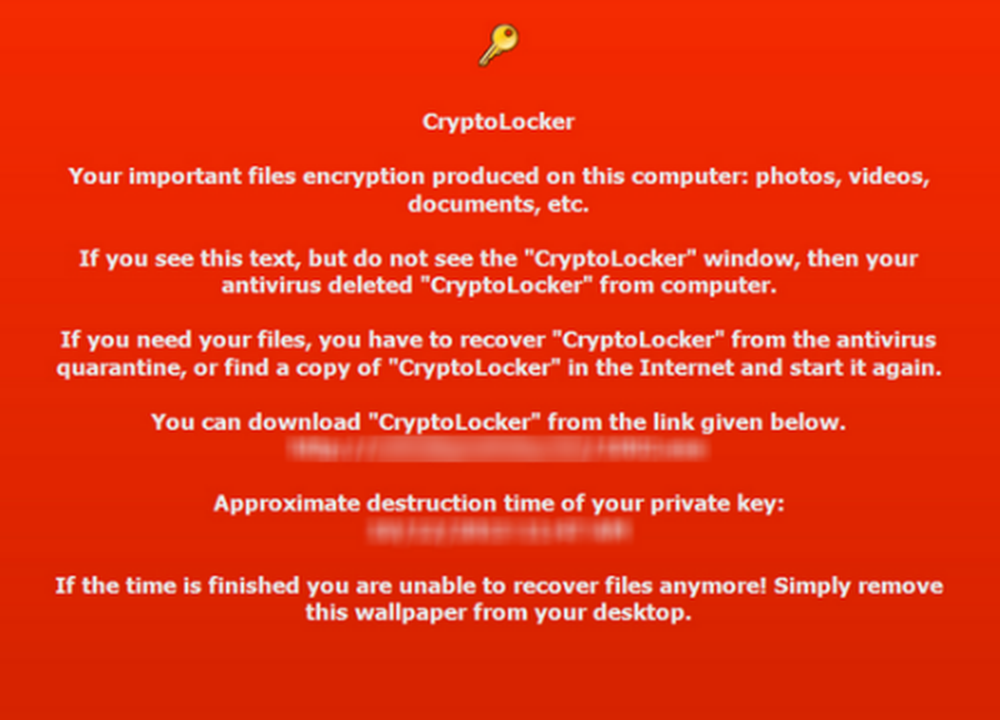

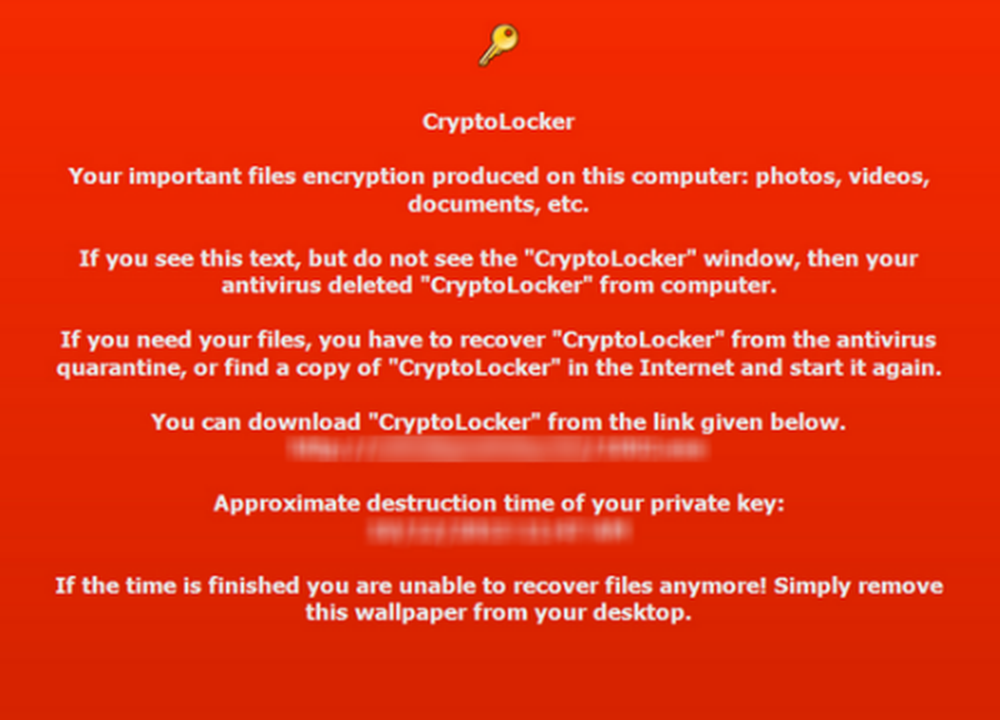

Keer op keer leren we over bedreigingen en nieuwe varianten van malware zoals ransomware die een gevaar vormen voor computergebruikers. Het ransomware-virus vergrendelt de toegang tot een bestand of uw computer en eist dat losgeld wordt betaald aan de maker voor het verkrijgen van toegang, meestal toegestaan via een anonieme vooraf betaalde geldvoucher of Bitcoin. Een specifieke ransomwarebedreiging die de laatste tijd aandacht heeft getrokken, is Cryptolocker, afgezien van FBI ransomware, Crilock & Locker.

De specialiteit van de ransomware is dat deze op zichzelf kan komen (vaak per e-mail) of via een backdoor of downloader, meegebracht als een extra component. Uw computer kan geïnfecteerd raken met ransomware, wanneer u op een schadelijke link klikt in een e-mail, een expresbericht, een sociale netwerksite of op een gecompromitteerde website - of als u een schadelijke e-mailbijlage downloadt en opent. Bovendien kan het, net als een berucht virus, onopgemerkt blijven door de meeste antivirusprogramma's. En zelfs als uw antivirussoftware in staat is om de ransomware te verwijderen, zult u een hoop vergrendelde bestanden en gegevens achterlaten!

Hoe Ransomware te voorkomen

Hoewel de situatie zorgelijk is en de uitkomst fataal is in de meeste gevallen als u niet voldoet aan de regels van de auteur van de malware - omdat de gecodeerde bestanden onbeschadigd kunnen worden beschadigd - kunt u bepaalde preventieve maatregelen nemen om het probleem op afstand te houden. U kunt versleuteling van ransomware voorkomen! Laten we enkele van de bekijken Preventiestappen voor Ransomware u kunt nemen. Met deze stappen kunt u Ransomware blokkeren en voorkomen.

Bijgewerkte OS & beveiligingssoftware

Het spreekt voor zich dat u een volledig bijgewerkt modern besturingssysteem zoals Windows 10/8/7, a goede antivirussoftware of een Internet Security Suite en een bijgewerkte veilige browser en een bijgewerkte e-mailclient. Stel uw e-mailclient in blok .exe-bestanden.

Malwareschrijvers vinden computergebruikers, die verouderde versies van OS gebruiken, gemakkelijke doelen. Het is bekend dat ze een aantal kwetsbaarheden bezitten die deze beruchte criminelen kunnen misbruiken om stil op je systeem te komen. Dus patch of update uw software. Gebruik een betrouwbaar beveiligingspakket. Het is altijd raadzaam om een programma uit te voeren dat zowel anti-malwaresoftware als een softwarefirewall combineert om u te helpen bedreigingen of verdacht gedrag te identificeren, omdat malware-auteurs regelmatig nieuwe varianten verzenden om detectie te voorkomen. Misschien wil je dit bericht lezen over Ransomware-trucs en browsergedrag.

Lees meer over Ransomware-bescherming in Windows 10.

Maak een back-up van uw gegevens

U kunt de schade die wordt veroorzaakt in het geval dat uw machine wordt geïnfecteerd met Ransomware door deze te nemen, zeker tot een minimum beperken regelmatige back-ups. Microsoft heeft er alles aan gedaan en gezegd dat back-up de beste verdediging is tegen Ransomware, inclusief Cryptolocker.

Klik nooit op onbekende links of download attachments van onbekende bronnen

Dit is belangrijk. E-mail is een veelgebruikte vector die door Ransomware wordt gebruikt om op uw computer te komen. Klik dus nooit op een link waarvan u denkt dat die er verdacht uitziet. Zelfs als je 1% twijfel hebt - niet doen! Hetzelfde geldt ook voor bijlagen. Je kunt zeker bijlagen downloaden die je van vrienden, familieleden en medewerkers verwacht, maar wees voorzichtig met de e-mails die je zelfs van je vrienden kunt ontvangen. Een kleine regel om te onthouden in dergelijke scenario's: Bij twijfel - NIET! Bekijk de voorzorgsmaatregelen die u moet nemen wanneer u e-mailbijlagen opent of voordat u op weblinks klikt.

RansomSaver is een zeer nuttige invoegtoepassing voor Microsoft Outlook die e-mails met ransomware-malwarebestanden detecteert en blokkeert.

Toon verborgen bestandsextensie

Eén bestand dat dient als de invoerroute voor Cryptolocker is het bestand met de extensie ".PDF.EXE". Malware vermomde hun .exe-bestanden graag als onschadelijk ogende .pdf ... doc- of .txt-bestanden. Als u de functie inschakelt om de volledige bestandsextensie te bekijken, kan het gemakkelijker zijn om verdachte bestanden te herkennen en ze in de eerste plaats te verwijderen. Ga als volgt te werk om verborgen bestandsextensies weer te geven:

Open het Configuratiescherm en zoek naar mapopties. Schakel op het tabblad Weergave de optie uit Verberg extensies voor bekende bestandstypen.

Klik op Toepassen> OK. Wanneer u nu uw bestanden controleert, verschijnen de bestandsnamen altijd met hun extensies zoals .doc, .pdf, .txt, enz. Dit zal u helpen bij het zien van de echte extensies van de bestanden.

Deactiveer bestanden die worden uitgevoerd vanuit de mappen AppData / LocalAppData

Probeer regels te maken en af te dwingen binnen Windows, of gebruik een of andere Intrusion Prevention Software om een bepaald opvallend gedrag van verschillende Ransomware, inclusief Cryptolocker, te weigeren om het uitvoerbare bestand uit de map App Data of Local App Data uit te voeren. De Cryptolocker Prevention Kit is een hulpmiddel gemaakt door Third Tier dat het proces automatiseert van het maken van een groepsbeleid om bestanden uit te zetten vanuit de App Data en Lokale App Data-mappen, evenals het uitschakelen van uitvoerbare bestanden van het uitvoeren van de Temp-directory van verschillende unzipping-hulpprogramma's.

Applicatie op de witte lijst

Witte lijst met applicaties is een goede gewoonte die de meeste IT-beheerders gebruiken om te voorkomen dat niet-geautoriseerde uitvoerbare bestanden of programma's op hun systeem worden uitgevoerd. Wanneer u dit doet, wordt alleen software die u op de witte lijst heeft toegestaan op uw systeem uitgevoerd, waardoor onbekende uitvoerbestanden, malware of ransomware gewoon niet kunnen worden uitgevoerd. Bekijk hoe u een programma op de witte lijst kunt zetten.

Schakel SMB1 uit

SMB of Server Message Block is een protocol voor het delen van netwerkbestanden dat is bedoeld voor het delen van bestanden, printers, enz. Tussen computers. Er zijn drie versies: Server Message Block (SMB) versie 1 (SMBv1), SMB-versie 2 (SMBv2) en SMB-versie 3 (SMBv3). Het wordt aanbevolen om SMB1 uit veiligheidsoverwegingen uit te schakelen.

Gebruik AppLocker

Gebruik de in Windows ingebouwde functie AppLocker om te voorkomen dat gebruikers Windows Store-apps installeren of uitvoeren en om te bepalen welke software moet worden uitgevoerd. U kunt uw apparaat dienovereenkomstig configureren om de kans op een Cryptolocker ransomware-infectie te verkleinen.

Je kunt het ook gebruiken om ransomware te matigen door het uitvoerbare bestand niet ondertekend te blokkeren, op plaatsen waar ransomware zoals:

- \ AppData \ Local \ Temp

- \ AppData \ Local \ Temp \ *

- \ AppData \ Local \ Temp \ * \ *

In dit bericht wordt uitgelegd hoe regels met AppLocker kunnen worden gemaakt voor een uitvoerbaar programma en toepassingen op de witte lijst.

EMET gebruiken

De Enhanced Mitigation Experience Toolkit beschermt Windows-computers tegen cyberaanvallen en onbekende exploits. Het detecteert en blokkeert exploitatietechnieken die vaak worden gebruikt om kwetsbaarheden op het gebied van geheugenbeschadiging te exploiteren. Het voorkomt dat exploits Trojan laten vallen, maar als je op een bestand klikt, kan het niet helpen. Windows 10 Fall Creators Update bevat EMET als onderdeel van Windows Defender, dus gebruikers van dit besturingssysteem hoeven het niet te gebruiken.

Bescherm MBR

Bescherm de Master Boot Record van uw computer met MBR Filter.

Schakel Remote Desktop Protocol uit

De meeste Ransomware, inclusief de Cryptolocker-malware, probeert toegang te krijgen tot doelmachines via Remote Desktop Protocol (RDP), een Windows-hulpprogramma dat op afstand toegang biedt tot uw bureaublad. Dus, als u vindt dat RDP geen nut voor u heeft, deactiveer remote desktop om uw machine te beschermen tegen File Coder en andere RDP-exploits.

Schakel Windows Scripting Host uit

Malware- en ransomwarefamilies maken vaak gebruik van WSH om .js- of .jse-bestanden uit te voeren om uw computer te infecteren. Als u deze functie niet gebruikt, kunt u Windows Scripting Host uitschakelen om veilig te blijven.

Gebruik hulpmiddelen voor het voorkomen of verwijderen van Ransomware

Gebruik een goede gratis anti-ransomware-software. BitDefender AntiRansomware en RansomFree zijn enkele van de beste. U kunt RanSim Ransomware Simulator gebruiken om te controleren of uw computer voldoende is beveiligd.

Kaspersky WindowsUnlocker kan handig zijn als de Ransomware de toegang tot uw computer volledig blokkeert of zelfs de toegang beperkt tot het selecteren van belangrijke functies, omdat het een door ransomware besmet register kan opruimen.

Als u de ransomware kunt identificeren, kan het dingen een beetje gemakkelijker maken, omdat u de ransomware-decoderingstools die beschikbaar zijn voor die specifieke ransomware kunt gebruiken.

Hier is een lijst met gratis Ransomware Decryptor-hulpprogramma's waarmee u bestanden kunt ontgrendelen.

Verbreek de verbinding met internet onmiddellijk

Als u achterdochtig bent over een bestand, handel dan snel om de communicatie met de C & C-server te stoppen voordat het coderen van uw bestanden is voltooid. Om dit te doen, koppelt u eenvoudigweg uzelf af van internet, WiFi of uw netwerk, omdat het versleutelingsproces tijd kost, dus hoewel u het effect van Ransomware niet teniet kunt doen, kunt u de schade zeker beperken.

Gebruik Systeemherstel om terug te gaan naar een bekende status

Als je Systeemherstel hebt ingeschakeld op je Windows-computer, wat ik erop sta dat je het hebt, probeer dan je systeem terug te brengen naar een bekende schone staat. Dit is geen fool-proof methode, maar in bepaalde gevallen kan het helpen.

Stel de BIOS-klok terug in

De meeste Ransomware, inclusief Cryptolocker of de FBI Ransomware, bieden een deadline of tijdslimiet waarbinnen u de betaling kunt uitvoeren. Als dit wordt verlengd, kan de prijs voor de decoderingssleutel aanzienlijk stijgen en - u kunt zelfs niet onderhandelen. Wat je op zijn minst kunt proberen, is "de klok rond slaan" door de BIOS-klok terug te zetten naar een tijd voordat het venster met de deadline-uren voorbij is. Het enige resort, wanneer alle tricks falen omdat het kan voorkomen dat je de hogere prijs betaalt. De meeste ransomware bieden u een periode van 3-8 dagen en kunnen zelfs tot USD 300 of meer eisen voor de sleutel om uw vergrendelde gegevensbestanden te ontgrendelen.

Hoewel de meeste doelgroepen van Ransomware in de Verenigde Staten en het Verenigd Koninkrijk zijn, bestaat er geen geografische limiet. Iedereen kan er last van hebben - en met elke dag die voorbijgaat, worden steeds meer ransomware-malware gedetecteerd. Dus neem een paar stappen om te voorkomen dat Ransomware op uw computer terechtkomt. Dit bericht gaat iets meer over Ransomware Attacks & FAQ.