Bitlocker-codering met AAD / MDM voor Cloud Data Security

Met de nieuwe functies van Windows 10 is de productiviteit van gebruikers toegenomen. Dat is omdat Windows 10 introduceerde zijn aanpak als 'eerst mobiel, eerst cloud'. Het is niets anders dan de integratie van mobiele apparaten met de cloud-technologie. Windows 10 biedt het moderne beheer van gegevens met behulp van cloud-gebaseerde apparaatbeheeroplossingen zoals Microsoft Enterprise Mobility Suite (EMS). Hiermee hebben gebruikers overal en altijd toegang tot hun gegevens. Dit soort gegevens heeft echter ook een goede beveiliging nodig, wat mogelijk is met Bitlocker.

Bitlocker-codering voor cloudgegevensbeveiliging

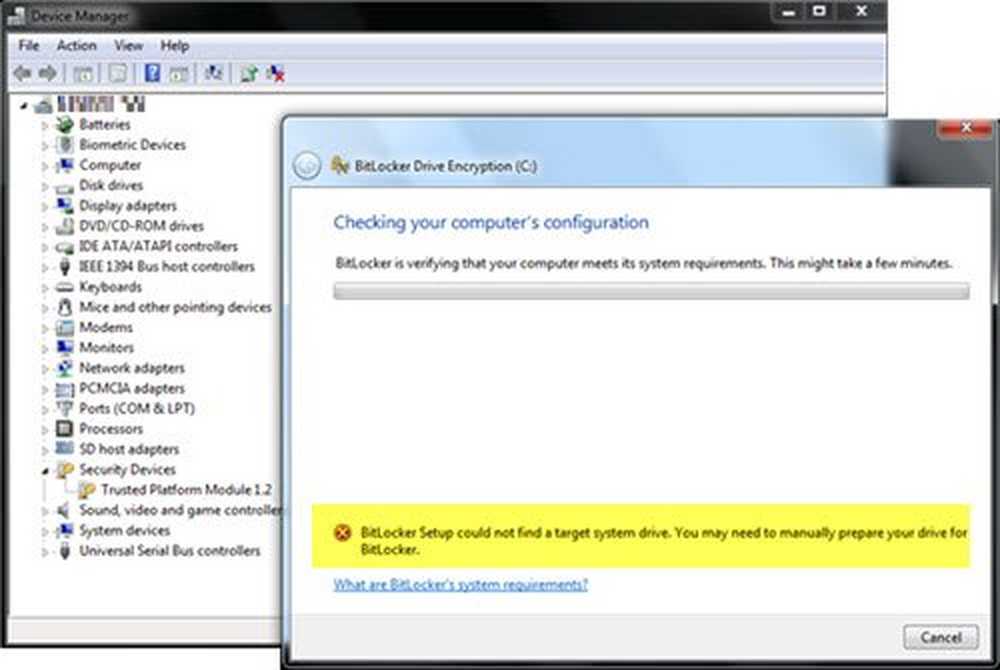

Bitlocker-coderingsconfiguratie is al beschikbaar op de mobiele apparaten van Windows 10. Deze apparaten moesten echter hebben InstantGo mogelijkheid om de configuratie te automatiseren. Met InstantGo kan de gebruiker de configuratie op het apparaat automatiseren en een back-up maken van de herstelsleutel naar het Azure AD-account van de gebruiker..

Maar nu hebben de apparaten de InstantGo-functionaliteit niet meer nodig. Met Windows 10 Creators Update hebben alle Windows 10-apparaten een wizard waarin gebruikers worden gevraagd om de Bitlocker-codering te starten, ongeacht de gebruikte hardware. Dit was vooral het gevolg van feedback van gebruikers over de configuratie, waar ze deze codering geautomatiseerd wilden laten hebben zonder dat de gebruikers iets deden. Dus nu is de Bitlocker-codering geworden automatisch en hardware onafhankelijk.

Hoe werkt de Bitlocker-codering?

Wanneer de eindgebruiker het apparaat inschrijft en een lokale beheerder is, doet de TriggerBitlocker MSI het volgende:

- Implementeert drie bestanden in C: \ Program Files (x86) \ BitLockerTrigger \

- Importeert een nieuwe geplande taak op basis van de inbegrepen Enable_Bitlocker.xml

De geplande taak wordt elke dag om 14:00 uur uitgevoerd en doet het volgende:

- Voer Enable_Bitlocker.vbs uit, met als hoofddoel Enable_BitLocker.ps1 aan te roepen en ervoor te zorgen dat geminimaliseerd wordt uitgevoerd.

- Op zijn beurt codeert Enable_BitLocker.ps1 de lokale schijf en slaat de herstelsleutel op in Azure AD en OneDrive voor Bedrijven (indien geconfigureerd)

- De herstelsleutel wordt alleen opgeslagen als deze is gewijzigd of niet aanwezig is

Gebruikers die geen deel uitmaken van de lokale beheerdersgroep, moeten een andere procedure volgen. Standaard is de eerste gebruiker die een apparaat verbindt met Azure AD lid van de lokale beheerdersgroep. Als een tweede gebruiker, die deel uitmaakt van dezelfde AAD-tenant, zich aanmeldt bij het apparaat, wordt dit een standaardgebruiker.

Deze bifurcatie is nodig wanneer een Device Enrollment Manager-account de Azure AD-join verzorgt voordat het apparaat aan de eindgebruiker wordt overgedragen. Voor dergelijke gebruikers is een aangepast MSI (TriggerBitlockerUser) voorzien van een Windows-team. Het is iets anders dan dat van lokale beheerders:

De geplande BitlockerTrigger-taak wordt uitgevoerd in de systeemcontext en zal:

- Kopieer de herstelsleutel naar het Azure AD-account van de gebruiker die het apparaat heeft toegevoegd aan AAD.

- Kopieer de herstelsleutel tijdelijk naar Systemdrive \ temp (meestal C: \ Temp).

Een nieuw script MoveKeyToOD4B.ps1 wordt geïntroduceerd en wordt dagelijks uitgevoerd via een geplande taak met de naam MoveKeyToOD4B. Deze geplande taak wordt uitgevoerd in de context van de gebruiker. De herstelsleutel wordt verplaatst van systeemstation \ temp naar de herstelmap van OneDrive voor Bedrijven \.

Voor de niet-lokale beheerdersscenario's moeten gebruikers het bestand TriggerBitlockerUser via implementeren In harmonie voor de groep van eindgebruikers. Dit wordt niet geïmplementeerd in de Device Enrollment Manager-groep / account die wordt gebruikt om het apparaat te verbinden met Azure AD.

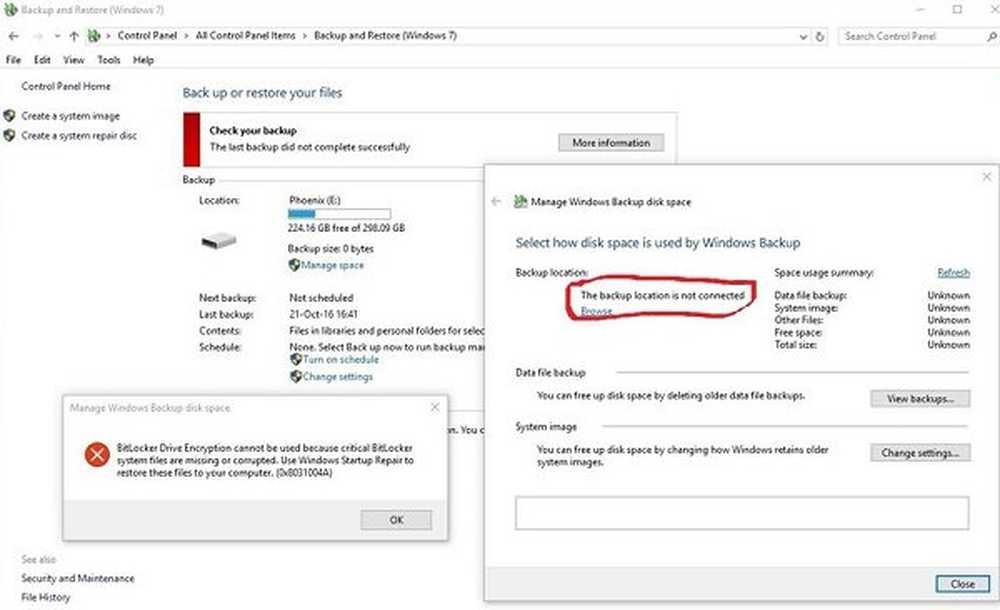

Om de toegang tot de herstelsleutel te krijgen, moeten gebruikers naar een van de volgende locaties gaan:

- Azure AD-account

- Een herstelmap in OneDrive voor bedrijven (indien geconfigureerd).

Gebruikers worden voorgesteld om de herstelsleutel via op te halen http://myapps.microsoft.com en ga naar hun profiel of in hun herstelmap van OneDrive voor Bedrijven \.

Lees de volledige blog over Microsoft TechNet voor meer informatie over het inschakelen van de Bitlocker-codering.